NOTA MIA: Si bien este servicio de hackers rusos es de pago, lo que quiero resaltar aquí son los pasos que ofrecen para comenzar a dejar de depender de la demoniocracia digital, pues varios de ellos cualquier hijo de vecino los puede llevara cabo. (JORGE LIZAMA)

ELEOS: Ofrecemos una solución basada en un sistema Android personalizado construido sobre la base de nuestro propio firmware, este sistema se puede instalar en teléfonos inteligentes y tabletas de varios fabricantes.

Te presentamos un dispositivo para la comunicación anónima y el trabajo seguro tanto con archivos del dispositivo como en Internet. Es posible implementar firmware personalizado para el sector corporativo (instalación de temas de color corporativos, software especializado, etc.) con la posterior transferencia del firmware terminado al cliente, así como escribir software para sistemas Android en base a las especificaciones técnicas del cliente.

Modificaciones realizadas en el dispositivo:

– cifrado primario del sistema de archivos interno

– instalación de contenedores criptográficos adicionales con acceso con contraseña

– deshabilitación de los servicios de Google y otros analizadores y recopiladores de información

– deshabilitación de los servicios de geolocalización (a solicitud del cliente)

– deshabilitación de la cámara, bluetoot y otros servicios (a solicitud del cliente) )

– conexión de servicios VPN internos para trabajo interno anónimo (telefonía SIP, servicio en la nube, servidor jabber)

– conexión de nuestro servicio VPN externocomo servicio del sistema (todas las conexiones pasan por una VPN), nuestras claves VPN integradas o la instalación de claves de su proveedor de VPN. Conexión de una cuenta corporativa económica en la configuración básica y una suscripción personal.

– la capacidad de transmitir tráfico VPN-TOR

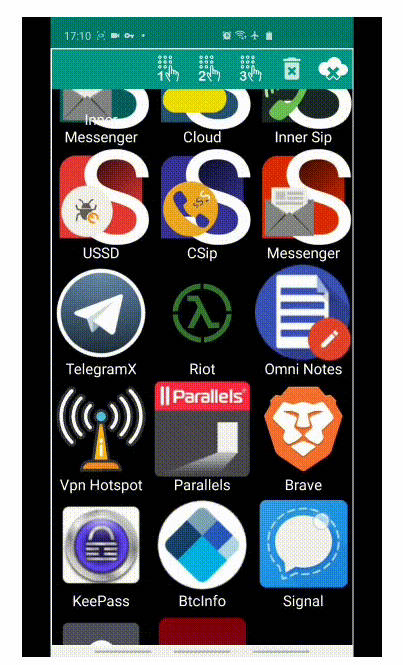

– se ha instalado un análogo de Google Play Market con un conjunto de software necesario para el trabajo diario. Opcionalmente, es posible instalar el software de su elección o recomendar reemplazar su software si existe una vulnerabilidad a la fuga de datos en este software.

– software instalado para cambiar la dirección MAC

– cambiar dinámicamente las direcciones IP

El sistema tiene un shell integrado con nuestros servicios para una comunicación segura anónima:

– Cliente interno de Jabber.

– Cliente de servicios en la nube.

– Cliente para telefonía interna SIP segura.

– Cliente de telefonía externa SIP segura con capacidad para realizar llamadas a líneas externas con sustitución del número saliente y distorsión de la huella de voz.

– Cliente para trabajar con comandos ussd de telefonía SIP externa.

– Software para cambiar el número IMEI

Te presentamos una nueva versión de la aplicación para trabajar con nuestra centralita, así como un software adicional que puedes elegir a tu antojo

Para los suscriptores de nuestra red PBX que no hablan ruso, la versión está adaptada para inglés . Esta opción se activa automáticamente cuando selecciona un idioma de usuario que no sea ruso en la configuración del teléfono inteligente. / Para los suscriptores de nuestra red PBX que no hablan ruso , la versión está adaptada al inglés . Esta opción se activa automáticamente cuando el usuario selecciona un idioma que no sea ruso en la configuración del teléfono inteligente.

Puede obtener la versión actual o actualizar a una nueva versión a pedido en el soporte técnico @Eleos_Andro Para obtener una lista completa de la funcionalidad del shell, consulte el tema Comunicación anónima . El resto de nuestros productos se pueden encontrar en nuestra tienda en este sitio. Una selección de varias opciones de implementación ya elaboradas, desde dispositivos económicos que cuestan desde 380 euros hasta soluciones comerciales de alta gama.

Puede familiarizarse con la funcionalidad del dispositivo descargando el manual de usuario mobileFAQ_ver1_EN_2.pdf de la aplicación.

Video de resumen de un pedido complejo:

– Trabajo de teléfonos inteligentes con conmutación automática de tráfico sin romper la conexión.

– Operación de enrutadores móviles 4G con identificadores cambiantes.

– Emparejamiento de un enrutador 4G y una computadora portátil con nuestro sistema operativo: Pasar tráfico a través de 2 proveedores (vpn normal + multivpn). Función Kill Switch / Cambio automático de salidas / Señalización de tráfico adicional con regulación manual.