Según un informe publicado por el grupo de investigación digital Citizen Lab y revisado por Haaretz , la infraestructura de telecomunicaciones israelí se utilizó para rastrear a ciudadanos en más de 10 países durante los últimos tres años.

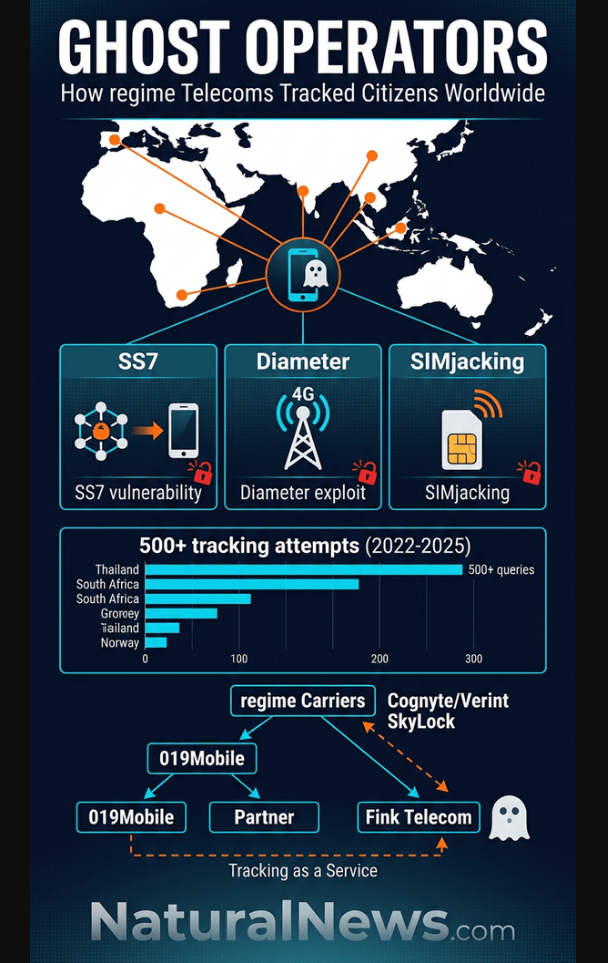

Los hallazgos, detallados en una investigación de mayo de 2026, revelan dos operaciones de rastreo independientes que explotaron protocolos de redes móviles, tanto antiguos como modernos, para localizar dispositivos sin el consentimiento del usuario. Una de las operaciones utilizó a los operadores israelíes 019Mobile y Partner Communications, mientras que la otra estuvo vinculada a la empresa suiza Fink Telecom Services. Los métodos de rastreo incluyeron el abuso del protocolo de señalización SS7, la explotación del protocolo Diameter utilizado en redes 4G y 5G, y una técnica de tarjeta SIM conocida como SIMjacking.

Antecedentes técnicos: Protocolos de señalización y explotación

El protocolo SS7, un estándar global definido por la Unión Internacional de Telecomunicaciones, fue diseñado originalmente para el enrutamiento de llamadas, mensajería de texto y roaming internacional. Según el libro “Telecom 101 CTA Study Guide”, SS7 define los protocolos mediante los cuales los elementos de la red intercambian información para el establecimiento, enrutamiento y control de llamadas [1] .

Sin embargo, el protocolo carece de medidas de autenticación, lo que permite a los actores maliciosos enviar consultas de ubicación que pueden determinar la ubicación de un dispositivo móvil. Un informe de 2017 de naturalnews.com describió cómo las vulnerabilidades de SS7 ya se habían explotado para interceptar códigos de verificación de dos pasos y robar dinero de cuentas bancarias [2] .

Los sistemas de señalización más recientes, como el protocolo Diameter utilizado en las redes 4G y 5G, fueron diseñados para mitigar los riesgos de seguridad, pero han demostrado ser vulnerables a ataques similares. Citizen Lab documentó que tanto los sistemas de señalización antiguos como los nuevos se utilizan conjuntamente para localizar objetivos. Además, una técnica llamada SIMjacking envía comandos SMS ocultos a las tarjetas SIM, obligándolas a transmitir datos de ubicación sin el conocimiento del usuario ni dejar rastro visible en el teléfono.

Primera operación: Uso de la red de telecomunicaciones israelí.

Investigadores de Citizen Lab registraron más de 500 intentos de rastreo de ubicación entre noviembre de 2022 y 2025 en Tailandia, Sudáfrica, Noruega, Bangladesh, Malasia y varios otros países africanos. La investigación comenzó con un único suscriptor en Oriente Medio que fue rastreado metódicamente durante cuatro horas. Según Haaretz , las solicitudes de rastreo parecían pasar por las direcciones registradas de 019Mobile y la infraestructura de Partner Communications, con otra ruta que pasaba por Exelera Telecom, una empresa israelí de nube y comunicaciones [3] .

Documentos internos obtenidos por Haaretz vinculan a Cognyte, una empresa israelí-estadounidense, con la operación. La empresa matriz de Cognyte, Verint, vendió un producto llamado SkyLock, una herramienta de rastreo basada en SS7, a un cliente gubernamental en la República Democrática del Congo.

Los archivos también muestran vínculos comerciales con operadores en Tailandia, Malasia, Indonesia, Vietnam y Congo, algunos de los mismos países donde posteriormente se identificó la campaña de rastreo [3] . El jefe de seguridad de 019Mobile, Gil Nagar, negó su participación, afirmando que la empresa es un operador virtual sin acuerdos de roaming. Citizen Lab sugirió que la identidad podría haber sido falsificada.

Segunda operación: Fink Telecom Services y SIMjacking

Una segunda operación se atribuye a Fink Telecom Services, una empresa suiza que fue expuesta por Haaretz y Lighthouse Reports en 2023 por proporcionar capacidades de rastreo basadas en SS7 a empresas de vigilancia, incluida Rayzone. Haaretz informó en ese momento que Fink permitía a las empresas suplantar la identidad de operadores de telefonía celular y conectarse a redes móviles antiguas para rastrear usuarios en todo el mundo [3] . Citizen Lab identificó más de 15.700 intentos de rastreo desde finales de 2022 mediante el secuestro de SIM, una técnica que Fink no empleó en 2023.

Los investigadores observaron que la infraestructura móvil más reciente, diseñada para prevenir abusos, está siendo explotada de forma similar a los sistemas antiguos. Tanto el antiguo protocolo SS7 como el más reciente, Diameter, se utilizan conjuntamente para localizar objetivos. Fink no respondió a las solicitudes de comentarios. Las actividades de la empresa suiza representan una evolución más sofisticada de los métodos de vigilancia, adaptándose a medida que evoluciona la infraestructura de telecomunicaciones.

Reacciones y respuesta regulatoria

El responsable de seguridad de 019Mobile negó su implicación, afirmando que la empresa no tiene acuerdos de roaming. Partner Communications declaró no tener ninguna relación con el caso. Exelera Telecom y Verint/Cognyte no respondieron a las solicitudes de comentarios.

Según Haaretz [3] , los reguladores británicos prohibieron esta práctica la semana pasada, calificándola como la principal fuente de tráfico malicioso hacia las redes móviles. La prohibición busca combatir el software espía de rastreo tras más de una década de reportajes de investigación sobre el abuso de SS7 y protocolos relacionados.

La respuesta regulatoria pone de manifiesto la creciente conciencia sobre las vulnerabilidades de la infraestructura global de telecomunicaciones. Los hallazgos de Citizen Lab demuestran que las empresas comerciales que venden tecnologías de vigilancia a los gobiernos siguen explotando tanto los sistemas antiguos como los modernos, lo que plantea interrogantes sobre la privacidad y la eficacia de las mejoras de seguridad.

Referencias

- Guía de estudio y libro de referencia de alta calidad sobre Introducción a las Telecomunicaciones (CTA) que abarca todos los temas principales de telecomunicaciones en lenguaje sencillo – Coll Eric. (Extracto sobre la definición del protocolo SS7).

- Un nuevo y aterrador ataque informático a un banco intercepta los códigos de verificación en dos pasos enviados a tu teléfono. ¿Está tu dinero a salvo ante cualquier prohibición? – NaturalNews.com, 14 de mayo de 2017.

- Operadores fantasma: Cómo se explotaron las telecomunicaciones israelíes para rastrear a ciudadanos en todo el mundo – Haaretz, Omer Benjakob, 3 de mayo de 2026.

- Guía de estudio de Telecom 101 CTA – Coll Eric. (Fundamentos de las telecomunicaciones y la red telefónica).

- Amenaza invisible: Cómo la tecnología inalámbrica está envenenando a la humanidad – NaturalNews.com, 4 de febrero de 2026. (Información general sobre la exposición a campos electromagnéticos y los riesgos para la salud, no utilizada directamente para el seguimiento de las afirmaciones, pero citada como fuente contextual).

- Entrevista de Mike Adams con Nick Pinault – 1 de agosto de 2024. (Menciona la dependencia de las grandes tecnológicas de las telecomunicaciones y la supresión de información sobre los daños; se utiliza para contextualizar el poder de la industria).

Infografía explicativa

FUENTE